IMSI-Catcher

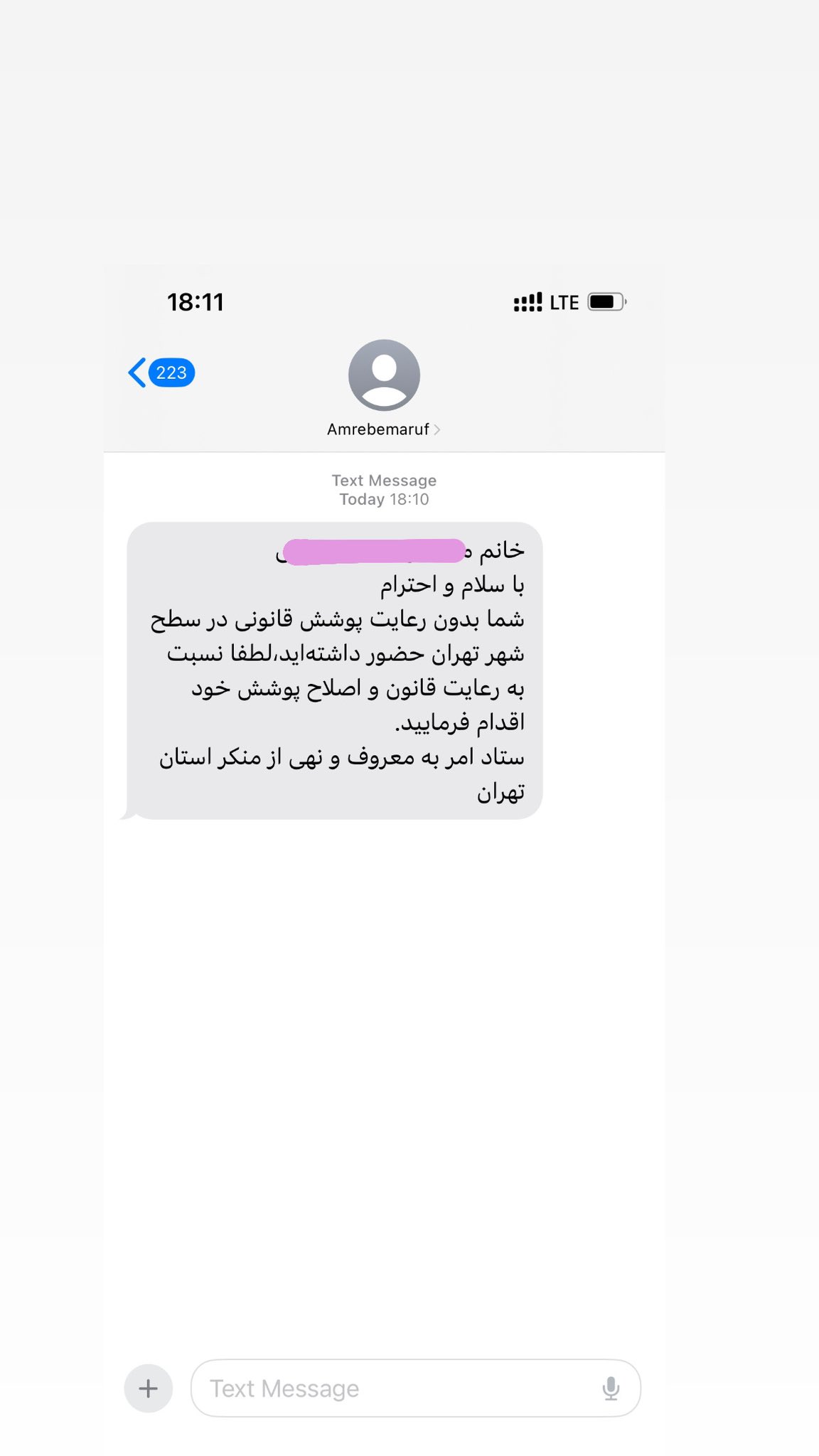

سیم کارت هویت شما را لو می دهد!

ترکیب سامانه همتا + مخابرات + ثبت احوال + سامانه همیاب؟ +گشت ارشاد

درگیر هوش مصنوعی و 2G نشوید، واقعا اطلاعات از سیم کارت دریافت می شود. بفرست برای دوستات تا باهاش مقابله کرد.

نحوه کار: ابتدا گشت ارشاد با یک اپلیکشن، یک نقطه ( یک متر مکعب) را نشانه گذاری می کند. با عبور افراد با حجاب اختیاری، فرد ناظر دکمه را روی موبایل کلیک می کنید و IMEI گوشی مخابره می شود. بقیه داستان به صورت پایپلاین روی چند سرویس ذکر شده می رود و پیامک ارسال می گردد. در مورد دوربین با فرد ناظر هم خیلی بستگی به کیفیت دوربین دارد و تنها زمانی ممکن است که دوربین کیفیت بالا داشته باشد و با کمک ناظر این کار انجام میشود.

برای مقابله، چه کار کنیم: باید بپذیریم که این حد از استفاده تکنولوژی برای سرکوب، فقط در کتاب ۱۹۸۴ مثال دارد. تنها راه اطلاع رسانی نقاط در اپلیکشن گرشاد هست.

https://play.google.com/store/apps/details?id=com.gershad.gershad

در نظر داشته باشید که پیامک ها ممکن است با فاصله زمانی ارسال شوند و بلافاصله ارسال نشوند. جاهایی که عبور و مرور به سختی صورت پذیرد، مثل عوارضی قم، درب ورودی سیتی سنتر اصفهان، درب ورودی مسجد نصیر الملک شیراز، درب ورودی اوپال تهران، خیلی راحت میشه این سیستم رو مستقر کرد و با کمک نیروی انسانی پیامک ارسال کرد.

همچنین با این سیستم، عملکرد حجاب بان (نیروی سرکوب) هم مورد ارزیابی و امتیاز دهی قرار می گیرد.

هنوز دقیق نمی دانم که موبایل روی حالت پرواز یا خاموش مانع از ارسال اطلاعات میشود یا خیر.

سیم کارت روشن هویت شما رو لو میدهد. ⚠️

تشخیص هویت از طریق سیم کارت و موبایل امکان پذیر است و درحال حاضر ج.ا از طریق دکل های مخابراتی و ون های خاص افراد را شناسایی می کند.

https://x.com/SarinaNeverDies/status/2006062639189745866

میرید بیرون گردش گوشی رو در حالت پرواز قرار بدید.

مقدمه

همانطور که در جریان هستید بعد از تست آزمایشی تشخیص پوشش اختیاری در شهر اصفهان، نوبت به تهران رسیده است.

آیا با 2G کردن کاملا از این موضوع ایمن هستیم؟ خیر. البته 2G باگ امنیتی دارد و اطلاعات در این شبکه کاملا قابل شنود هستند.

آیا تمام سیستم با هوش مصنوعی ساخته شده است؟ خیر، گزارش های متعددی از حضور انسان در محیط و نظارت با دوربین توسط نیروی انسانی وجود دارد و با اپلیکشن مخصوص در سیستم ثبت می کنند.

آیا با 4G می شود مختصات دقیق افراد به همراه IMSI گوشی را به دست آورد؟ بله. تمام اطلاعات کاملا قابل تشخیص هست.

بیشتر خبر ها متکی بر ترکیب کردن سه روش همزمان هست.استفاده ترکیبی از IMSI-Catcher ها، کارتخوانهای بدون تماس و دوربینهای نظارتی، همراه با دسترسی به پایگاههای داده دولتی و همکاری اپراتورهای مخابراتی، ابزاری قدرتمند و چند لایه را برای نقض سیستماتیک حقوق زنان به وسیله شناسایی، ردیابی و ارعاب زنانی ایجاد کرده است که از پوشش اختیاری استفاده میکنند.

بازتاب جهانی تحقیق رازنت؛ وایرد: «ماشین نظارت دیجیتال ایران کامل شده است»

تحقیق اخیر «رازنت» که در مجله WIRED بازتاب یافته، نشان میدهد نظارت و تجسس در ایران نه یک پیامد جانبی، بلکه یک هدف راهبردی است که در تار و پود قوانین و زیرساختهای فنی نهادینه شده است.

نکات کلیدی گزارش:

شبکه ملی اطلاعات: فراتر از تابآوری اینترنت، ستون فقرات یک نظام نظارتی در مقیاس ملی است.

برنامه هفتم توسعه: با ایجاد سامانههایی نظیر «رصد سبک زندگی»، دسترسی برخط به دادههای خصوصی شهروندان را قانونی و تسریع کرده است.

معماری یکپارچه: از گروههای هکری (APT35) و اپلیکیشنهای نظارتی (ناظر) تا زیرساختهای فنی، همگی اجزای یک معماری واحد برای تجسس و شنود هستند.

این سیستم از داده شروع میکند، از زیرساخت عبور میکند و در نهایت به کنترل دقیق زندگی شهروندان در خیابان میرسد.

📥 دریافت و مطالعه نسخه کامل گزارش: https://s4i.co/raaznet-report-fa

📢 برای تحلیلهای بیشتر و آگاهی از حقوق دیجیتال، ما را دنبال کنید.

https://x.com/SarinaNeverDies/status/2022287616184398027

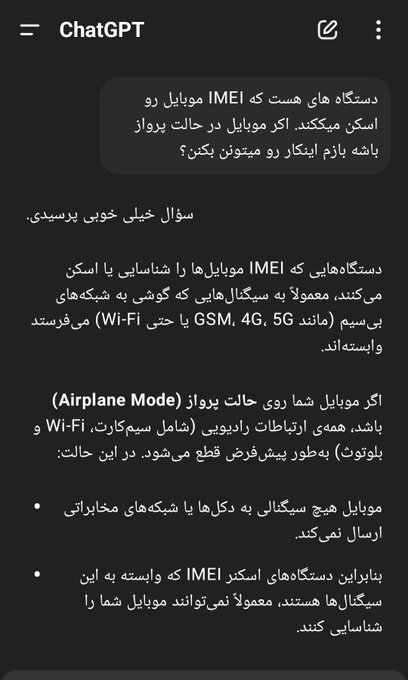

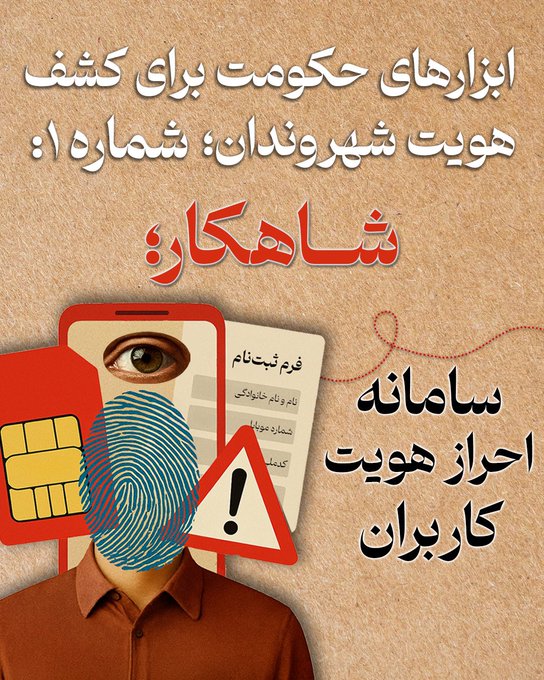

سامانه شاهکار(احراز هویت کاربران ارتباطی)

🔴سامانه شاهکار(احراز هویت کاربران ارتباطی) نخستین حلقه از زنجیره کنترل هویت دیجیتال در ایران است.هر بار که کاربری بخواهد به اینترنت وصل شود، تماس بگیرد، پیامک بزند، سیمکارت فعال کند یا حتی مودم خانگیش را راهاندازی کند، این سامانه کد ملی، شماره موبایل و مالکیت سیمکارت با خط او را بررسی و ثبت میکند.

شاهکار درگاه ورودی به نظارت سیستمی جمهوری اسلامی است، هویت ما را به ابزار دیجیتالمان پیوند میزند و امکان ردیابی ما را برای سامانههایی مثل سیام، اشراف، هدا و … فراهم میسازد. در پروژه «پیامکهای حجاب» سامانه شاهکار نقش کلیدی دارد سیمکارت و گوشی را با هویت کاربر تایید کرده تا نهادهای امنیتی پیامک هشدار را مستقیما برایش بفرستند.

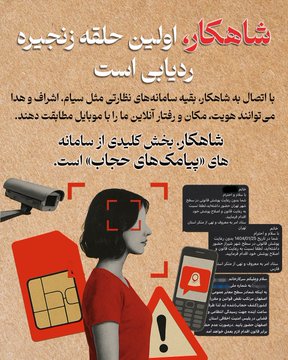

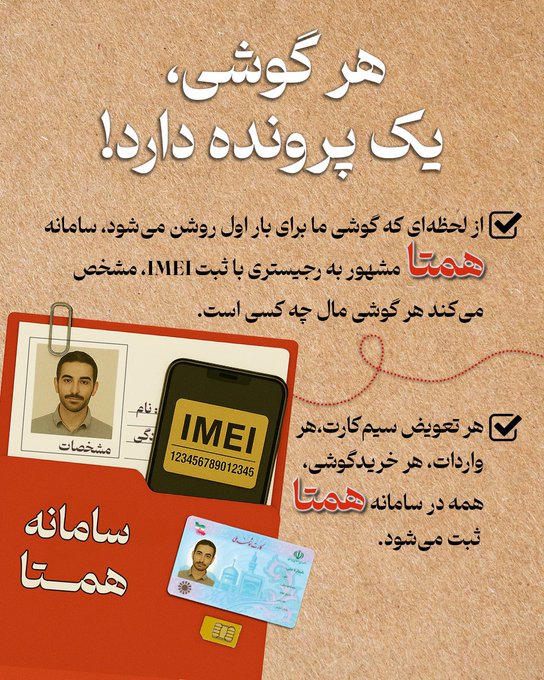

🔴سامانه همتا (سامانه هوشمند مدیریت تجهیزات ارتباطی)

سامانه همتا، پلتفرم رجیستری تلفنهای همراه در ایران، هر گوشی را به یک «هویت ثبتشده» مرتبط میکند. از اولین بار روشن شدن دستگاه، شماره IMEI آن که یک کد یکتای جهانی است، در همتا ثبت میشود.

سامانه همتا با هر بار تعویض سیمکارت، ورود گوشی به کشور یا خرید آن از بازار، مالکیت را ثبت و تطابق آن با کد ملی کاربر را بررسی میکند.

🔖در واقع هر گوشی در ایران یک پرونده دائمی دارد.

در «پیامکهای حجاب» در اصفهان (براساس گزارش گروه میان)، یکی از راههای شناسایی کاربر، استفاده از IMSI-catcher است. این دستگاهها شماره یکتای هر گوشی را استخراج میکنند. سپس آن سیستم با استفاده از دادههای بهدست آمده از سامانه همتا، هویت صاحب گوشی را استخراج کرده و از طریق اطلاعات سامانههایی مانند شاهکار و سیام، به شماره موبایل فرد دسترسی پیدا کرده و برایش پیامک میفرستد.

https://x.com/threadreaderapp/status/1923610395941482672

Nazer mobile application

The Nazer mobile application is reportedly used in Iran to enforce mandatory hijab laws, allowing citizens and police to report violations. It’s part of a broader surveillance effort, which has sparked debate over privacy and human rights.

What Is the Nazer App?

The Nazer app is a state-backed platform where users can report women not wearing hijabs, especially in vehicles. Users upload details like license plates, location, and time, and the app flags the vehicle for police action.

How Does It Work?

It seems users must apply to become “hijab monitors” to access the app, which is only available on Iran’s state-controlled network. Reports are then sent to the police, potentially leading to warnings or vehicle impoundment.

Context and Controversy

This app is part of Iran’s use of technology, like drones and facial recognition, to enforce dress codes, criticized in a UN report for human rights violations. It’s a sensitive topic, with debates over personal freedoms versus state control.

The Nazer mobile application emerged as part of Iran’s escalating reliance on technology to monitor and enforce social policies, specifically targeting women’s adherence to mandatory hijab laws. This crackdown intensified following widespread protests, such as those after Mahsa Amini’s death in September 2022, and despite promises by President Masoud Pezeshkian to ease enforcement. The app’s role was highlighted in a United Nations report released on March 14, 2025, which accused Iran of systemic human rights violations and crimes against humanity, particularly in its repression of dissent and targeting of women and girls.

Functionality and Usage The Nazer app is a government-backed tool designed to allow citizens and police to report women for alleged hijab violations. Key details include: Reporting Mechanism: Users can upload critical information, including the license plate, location, and time of a vehicle where a woman is seen without a hijab. This functionality extends to public transport, taxis, and ambulances, broadening the scope of surveillance.

Police Alerts: Once a report is submitted, the app flags the vehicle online, alerting the police. This can trigger text messages to the vehicle owner, warning of violations and threatening impoundment if ignored.

Access and Eligibility: The app is accessible only via Iran’s state-controlled National Information Network, ensuring government oversight. Members of the public can apply to become “hijab monitors” to gain access and begin filing reports, which are then passed to law enforcement for action.

Recent reports, such as those from CNN (Iran is using drones and apps to catch women who aren’t wearing hijabs) and The Guardian (Drones, informers and apps: Iran intensifies surveillance on women to enforce hijab law), detail how the app has been expanded to include reporting in various public spaces, enhancing its reach and impact. Technological Integration The Nazer app is not an isolated tool but part of a broader surveillance ecosystem. Research suggests it complements other technologies, as summarized in the following table:

کاربرد ناظر

ناظر ۱ و ناظر ۲ محصولات نرمافزاری پایه ای گستردهای هستند که توسط رژیم جمهوری اسلامی ایران توسعه یافتهاند. این کاربرد، توسط نیروی انتظامی و نیروهای مسلح ایران استفاده میشوند و کاربران میتوانند موقعیت مکانی و شماره پلاک خودرو افرادی را گزارش دهند که حجاب را بهدرستی رعایت نمیکنند؛ سپس دولت با اعمال جریمه یا مجازاتهایی، مانند تازیانهزدن و یا توقیف پلاک خودرو، پاسخ میدهد

این اپلیکیشن، همچنین امکان ثبت گزارش در مورد زنانی را فراهم میکند که با موتورسیکلت تردد میکنند و یا بدون حجاب در آمبولانسهای بیمارستانها دیده میشوند و ضمنا، در میان کارمندان دولت ایران نیز به کار میرود.

تحقیقات شورای حقوق بشر سازمان ملل، استفادهٔ رژیم ایران از اپلیکیشن «ناظر» را بهعنوان یک ابزار تهاجمی و نفوذی برای نظارت بر شهروندان محکوم کرده و آن را محدودکنندهٔ حقوق اساسی مردم ایران دانسته است.

از سامانه ناظر 3 قرار است برای کنترل پوشش افراد در معابر عمومی و پیاده رو ها استفاده شود. تا کنون برنامه ناظر 3 برای دانلود در دسترس قرار نگرفته و همچنین اپلیکیشن ناظر 4 نیز به انتشار نرسیده است. طرح ناظر 4 مخصوص نظارت بر رعایت حجاب در فضای مجازی بوده و امکان ارزیابی وضعیت پوشش در شبکه های اجتماعی را فراهم می کند. امکان دانلود سامانه گزارش کشف حجاب در اماکن برای تلفن همراه اندروید فراهم شده و اشخاص می توانند پس از دانلود برنامه از امکانات آن برای تذکر به اشخاص جهت رعایت حجاب استفاده کنند. در حال حاضر امکان دانلود ناظر برای دارندگان تلفن همراه آیفون وجود نداشته و این اشخاص باید با گوشی اندروید وارد برنامه گردند.

میدان جنگی به نام شهر اصفهان: استفاده هدفمند از IMSI-Catcher و دوربینهای نظارتی برای اعمال قانون عفاف و حجاب

قوانین حجاب اجباری در ایران و واکنشهای اجتماعی به آن، بهویژه پس از جانباختن مهسا (ژینا) امینی، زمینهساز افزایش تلاشهای حکومت برای کنترل پوشش زنان شده است. در این میان، شهر اصفهان به نمونهای بارز از بهکارگیری فناوریهای نظارتی پیشرفته برای شناسایی و ارعاب زنانی تبدیل شده است که پوشش اختیاری را انتخاب میکنند. این گزارش جزئیات سیستمی چند لایه را شرح میدهد که با هدف سرکوب آزادی پوشش زنان از طریق فناوری عمل میکند. این گزارش همچنین چگونگی استفاده از تکنولوژی و دستگاههای International Mobile Subscriber Identity-Catcher یا IMSI-Catcher ها(گیرندههای شناسه بینالمللی مشترک تلفن همراه)، کارتخوانهای بدون تماس و دوربینهای نظارتی در اصفهان برای نقض سیستماتیک حقوق زنان، بهویژه حق حریم خصوصی، آزادی بیان و عدم تبعیض میپردازد.

گزارشها از اصفهان، تصویری نگرانکننده از بهکارگیری هدفمند و سیستماتیک فناوریهای نظارتی برای کنترل بدن زنان و اجرای قوانین حجاب اجباری ارائه میدهند. استفاده ترکیبی از IMSI-Catcher ها، کارتخوانهای بدون تماس و دوربینهای نظارتی، همراه با دسترسی به پایگاههای داده دولتی و همکاری اپراتورهای مخابراتی، ابزاری قدرتمند و چند لایه را برای نقض سیستماتیک حقوق زنان به وسیله شناسایی، ردیابی و ارعاب زنانی ایجاد کرده است که از پوشش اختیاری استفاده میکنند.

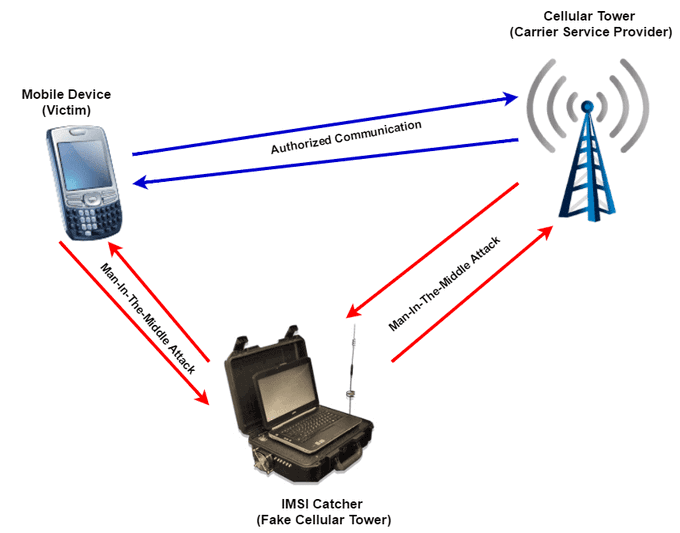

بررسی نقش«داده» در سیستم ارسال پیامک حجاب

این دستگاهها با جعل هویت دکلهای مخابراتی (BTS) کار میکنند و باعث میشوند که تلفنهای همراه در محدوده تحت پوشش، به دلیل قدرت سیگنال بیشتر، به این دکل جعلی متصل شوند. در نهایت در لحظه اتصال، دستگاه IMSI (شناسه بینالمللی مشترک تلفن همراه) منحصربهفرد سیمکارت را درخواست و ضبط میکند. همچنین گفته میشود برای شناسایی افراد، ممکن است گروهی با کمک دستگاهی کد IMEI (شناسه بینالمللی تجهیزات سیار) را در یک محیط جمعآوری کنند. این روش از آسیبپذیری امنیتی در شبکه GSM سوءاستفاده میکند که در آن شبکه ملزم به احراز هویت خود برای تلفن همراه نیست. ادعا میشود دستگاههای پیشرفتهتر ممکن است تلفنها را مجبور به کاهش سطح شبکه از 4G ،3G و 5G به 2G کنند تا شناسایی برایشان راحتتر شود.

ترکیبی از نیروی انسانی و بیگدیتا. او با اشاره به اینکه محتملترین سناریو در شناسایی زنان پیاده در خیابان یا پاساژ چه میتواند باشد، میگوید: «ابتدا منطقهای که یک زن در آن حضور داشته را براساس عکس ثبتشده از طریق دوربینهای مداربسته مشخص میکنند، سپس از طریق دادههای شبکه تلفن همراه مانند ردیابی سیمکارت یا IMEI اطلاعات، نام و اطلاعات افرادی را که در آن منطقه بودهاند، فهرست میکنند. در نهایت یک اپراتور انسانی اطلاعات را با عکس تطابق میدهد و فرد مورد نظر را پیدا میکند و گزارش ارسال پیامک حجاب ارسال میشود». او در پاسخ به اینکه چگونه یک زن با گوشی روشن در یک پاساژ شناسایی میشود و در روز دیگر با گوشی خاموش به پاساژ میرود و باز شناسایی میشود، میگوید: «این اتفاق بهسادگی رخ میدهد. اگر یک بار زنی در پاساژ یا محیط دیگر شناسایی و برای او پیام تذکر حجاب رفته باشد، بار دوم این فرایند بهسادگی و سرعت بیشتری پیش میورد. دلیل آن هم این است که تصویر و اطلاعات از این زن و زنان دیگر در یک دیتابیس جدید جمعآوری میشود تا شناسایی در مراحل بعدی بهراحتی اتفاق بیفتد». همچنین او تأکید میکند در این موارد شناسایی نباید از گزارشهای افراد در یک خیابان یا فروشندگان پاساژ به شمارههای نظارتی که در این زمینه در نظر گرفته شده چشمپوشی کرد.

پشت پرده این پیامها چیست و چگونه افراد را شناسایی و اطلاعات خصوصی آنها را در اختیار نهادهای مختلف میگذارد؟

🔹برعکس برخی گزارشها و خبرهایی که ادعا میکند، حکومت در حال استفاده از فناوریهای پیچیده و کمک گرفتن از دوربینهای فوق باکیفیت و هوش مصنوعی است، کارشناسان فناوری اطلاعات و امنیت در گفتوگو با «فنزی» (رسانه فناوری و اکوسیستم استارتاپی روزنامه شرق) میگویند همه چیز آنطور که نشان داده میشود، علمی و تخیلی نیست.

🔹به گفته آنها حاکمیت با کمک چند ابزار ساده مانند استفاده از تصاویر دوربینهای مدار بسته، ردیابی سینگالهای سیمکارت یا شناسایی IMEI گوشی و نقض قانون مدیریت داده و اطلاعات ملی، به دیتای خصوصی کاربران دسترسی پیدا میکند و پازل ارسال پیامک حجاب به زنان تکمیل میشود.

https://x.com/filterbaan/status/1919379679229718549

جمع بندی: با 2G کردن خالی نمیشه جلوی حرکتشون رو گرفت و نیاز به اقدامات بیشتری دارد.

گزارش رو من خوندم، منطقی نیست. سیستم مخابراتی وقتی در اختیار یه دولت باشه حمله به تجهیزات خودش دلیلی نداره، با یه برنامه ساده میشه تمام این موقعیتیابیهارو با دقت بالایی انجام داد.

اون چیزی که باگ داره 2G هست که نباید استفاده کرد! تا جای ممکن اجازه استفاده به اپراتور هم نباید داد.

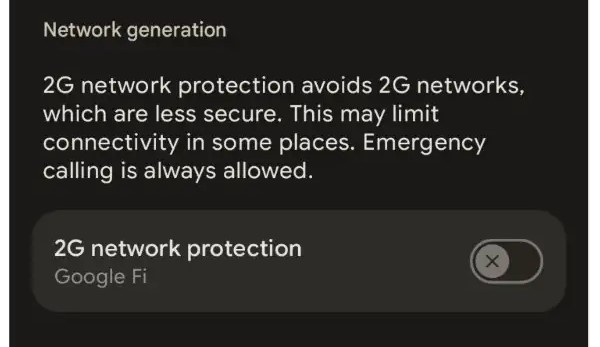

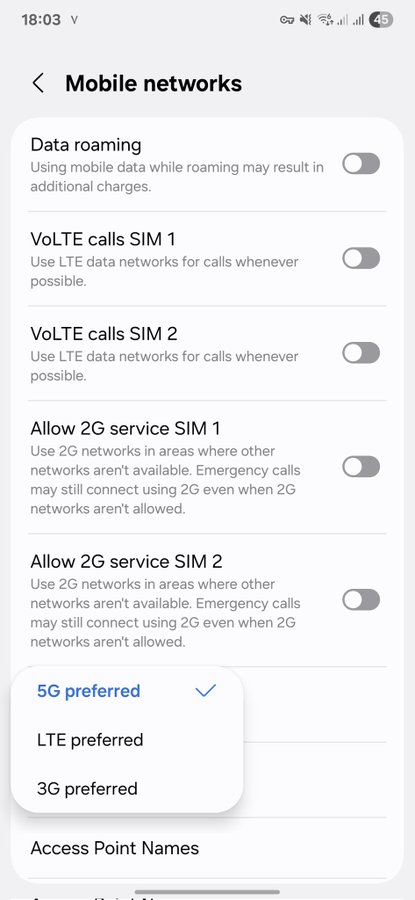

جلوگیری از تبدیل شدن به 2G

هر نسل GSM نقصهایی داره که تو نسل بعد بهتر شده. این مشکل تو نسل ۵ رفع شده و بدترین نسل ٢ هست، در نتیجه توی تنظیمات گوشی از حالت خودکار 2G/3G/4G دربیارید و فقط LTE/4G باشه.

بسته به OS گوشی و ورژن اون تفاوتهایی هست. در. اندروید بیشتر گوشیها آپشن LTE/4G Only دارید در مقابل Auto یا 2G/3G/4G که اگه در حالت اول باشه. دیگه پایین نمیاد.

برای تنظیم گوشی به صورت ثابت در حالت های 3G ،4G یا 2G : ابتدا وارد منوی تنظیمات گوشی شوید در قسمت Network وارد گزینهی Mobile networks شوید حال پنجره ای باز میشود و از شما میخواهد که مشخص کنید که از کدام نوع شبکه می خواهید استفاده کنید. (GSM به معنای 2G و WCDMA به معنای 3G و همچنین، LTE به معنای 4G است). گزینهی مورد نظر خود را انتخاب کنید.

نکته: اگر به عنوان مثال گوشی خود را روی حالت 4G قرار داده اید، در مکانی که 4G آنتن ندهد، گوشی شما دیگر آنتن نخواهد داد. زیرا شما به گوشی خود گفتهاید یا 4G یا هیچ.

android

آموزش فعال کردن فقط 4G ـ (Only LTE)

https://www.aparat.com/v/m9254wp

How to switch/enable only 4G/LTE mode in All xiaomi/redmi/poco devices | Force only 4G mode in miui

روش های جلوگیری

یک چیزی من پیدا کردم که میتونه کمک کنه، بهش میگن RFID Blocking Wallet یا RFID Shielding Cover. به فارسی هم معمولاً بهش میگن کیف یا کاور ضد RFID یا محافظ کارت RFID. که اگه کارت ملی رو توش بگذارند دیگه اطلاعات قابل دزدیدن نیست!

این قانکشن فقط زمانی وجود داره که ستینگ گوشی به حالت Diagnosis برده باشید که برای اکثریت افراد کار خطرناکی حساب میشه. روشش رو بهت میگم ولی آپشنهای اون بخش به سادگی کارکرد تلفن رو ممکنه مختل کنه. وارد ستینگ بشد، اگر در انتهای لیست more داره بزنید و باز برید تا انتهای لیست جایی که معمولاً info یا version هست. وارد آخرین آیتم بشید و دوباره تا انتهای لیست برید. روی آخرین آیتم لیست ١٠ بار به صورت پیوسته تپ (Tap) کنید. اگر مراحل بالا درست انجام بشه، یک پیام با مزمون آیا میخواهید وارد حالت Diagnosis بشید میاد، با چند اخطار. اوکی کنید و این منو تازه به انتهای ستینگ اضافه میشه.

2G

این اتفاقی که اصفهان داره میوفته و برای عابرین پیاده پیامک حجاب داره میره دقیقا توسط باگ موجود در شبکه 2G داره اتفاق میفته. اگر شبکه 2G رو غیرفعال کنید شماره و اطلاعات گوشی شما قابل شناسایی نیست.

https://x.com/iranux/status/1913323421653487763

4G

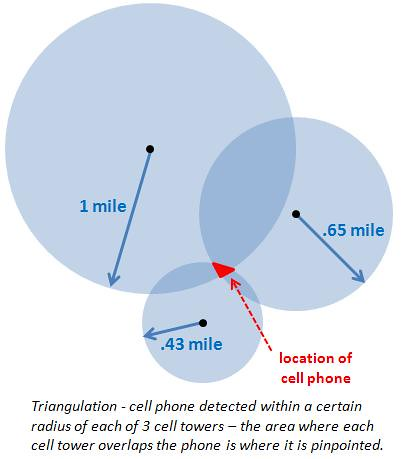

وقتی گوشیتون رو روشن کنید، حتی اگه سیمکارت روش نباشه اولین کاری که میکنه شناسه گوشیتون (IMEI) رو میفرسته نزدیکترین دکل. این شناسه به خاطر طرح رجیستری مالکش مشخص هست، سوابق اینکه چه سیمکارتهای روش موجوده هم هست. دکل مخابراتی معمولا رنج ۵۰۰ متر داره. کم و بیش، یعنی با نرخ خطای ۵۰۰ متر میشه فهمید شما از روز اولی که گوشی خریدی کجاها بودی. یه روشهای ترکیبی هم هست که به کمک عدد تاخیر سیگنال یعنی زمانی که طول میکشه سیگنال از دکل به گوشیتون برسه یا برگرده و چند تا چیز دیگه میشه دقیقتر فهمید کجا هستید.

https://x.com/MrSoroushAhmadi/status/1914418808279687651

موقعیتیابی مثلثی

موقعیتیابی مثلثی با دکل مخابراتی باعث میشه دقیقا متوجه شد شما سر کدوم چهار راه هستی یا تو کدوم خیابون داری میری. گوشی وقتی روشنه (حتی سیمکارت روش نیست) به دکلهای مخابراتی اطرافش پینگ میفرسته، یه تخمین از اینکه سرعت پینگ چقدر بوده و چند تا فاکتور دیگه میشه محاسبه کرد فاصله گوشی شما از هر دکل حدودا چقدر هست. از نظر هندسی، اگه فاصله یه چیزی رو از سه نقطه مجزا داشته باشی، میشه با فهمید کجاست. در حالت عادی معمولا بیش از ۳ دکل سیگنال رو میگرین. حتی بعضی از دکلهای مخابراتی از آنتنهای جهت دار استفاده میکنن که دقیقتر میشه فهمید سیگنال گوشی از کدوم سمت میاد. اگه براتون سواله که نرخ خطای این روش چقدر هست عددش رو میشه میانگین حدود ۳۰ متر گفت، چون بستگی به عوامل محیطی مثل ساختمونها و ... داره. اینهارو میشه گذاشت کنار تحلیل دیتا و رفتار، مثلا محل کار یه فرد مشخص میشه، خونش کجاست، کجاها میره و ... این در بیشتر کشورها هست، چون از نظر فنی پیادهسازی آسون و بدون هزینهای داره و از طرفی به روشهایی بعضی از شرکتها با رعایت حریمخصوصی این دیتاهارو میخرن. منابع چند تایی توی ALT تصویر براتون گذاشتم.

https://x.com/MrSoroushAhmadi/status/1914645510348058925

باگ 2G

بذار ماجرای باگ 2G رو بگم. این نسل کلا احراز هویت شبکه نداره، با IMSI catchers میشه موبایلهارو فریب داد که بهش وصل بشن. (چون گوشی فکر میکنه این دکل مخابراتی واقعی هست) کارای زیادی مثل پیدا کردن موقعیت، شنود تماس، پیامک و ... میشه انجام داد. حتی وقتی شما دارید از 4G استفاده میکنید میشه اتصال شمارو دستکاری کرد که به 2G سوییچ کنه. توی دنیا دولتها و مجرمها ازش استفاده میکنن با این حال دولتها خیلی هم بهش نیازی ندارن چون اونا قابلیتهای شنود قانونی (lawful interception - LI) در شبکههای تلفن همراه رو دارن. (بعضی از کشورها دسترسی شنود کامل دارن و بعضی فقط با دستور قانونی، بعضیها هم که کل سیستم مخابراتی دست خود دولت هست که به معنی شنود جمعی و بدون نظارت هست.) مجرمها ولی میتونن با تجهیزاتی در حدود ۵۰ دلار این کار رو انجام بدن. با این حال باگهای امنیتی 2G کم نیستن، تا جایی که از اندروید ۱۲ یه گزینه اضافه کردن که میتونی 2G رو کلا غیر فعال کنی. از اونجایی که این یه مشکل امنیتی هست، پس چه دولت و چه مجرمها میتونن ازش استفاده کنن، یه اصل هست «چیزی که تو بتونی شنود کنی بقیه هم میتونن» به خاطر همین دولت کشورها (۶۱ کشور) برنامهریزی کردن 2G رو کلا خاموش کنن، یه جاهایی مثل ژاپن و استرالیا دیگه 2G نداره و بقیه هم تو فرایند پایان دادن به این تکنولوژی هستن. براتون چندتایی منبع توی ALT تصویر گذاشتم.

https://x.com/MrSoroushAhmadi/status/1914965008108171590

نسل دو (GSM) هم احراز هویت داره و هم کدگذاری امنیتی. فقط دوتا مشکل هست: کدگذاری "اجباری" نیست + ثابت شده میشه رمزشو شکست. اجباری نیست یعنی دکل میتونه بگه رمزگذاری نمیخواد بزن بریم. یه imsi catcher اسمش روشه: شکار شماره imsi. اینکار ممکنه. کافیه وقتی یه گوشی دنبال شبکه 2G میگرده،

https://x.com/gilmissoinp/status/1915065525748617442

ابزار شناسایی

در اصفهان چه ابزارهایی برای شناسایی زنان بدون حجاب_اجباری به کار گرفته شده است؟ بشنوید از «سولماز ایکدر» نویسنده گزارش «میدان جنگی به نام شهر اصفهان»:

https://x.com/filterbaan/status/1917561283424985482

Iphone

اگه نمیخوای پیامک جریمهی حجاب برات بیاد، حتماً این تنظیمات رو انجام بده! تو این داستان پرحاشیهی پیامکهایی که از دکل موبایل و ... میفرستن، یه سری راهکار هست که باهاش میتونی شناسایی نشی!

اگر iPhone دارید (iOS 17 به بعد)

Settings → Privacy & Security → Lockdown Mode → Turn On Lockdown Mode

اگر گوشی سامسونگ دارید:

settings → connections → mobile networks

Allow 2g service

https://x.com/tajrobe_wiki/status/1917616751916757245

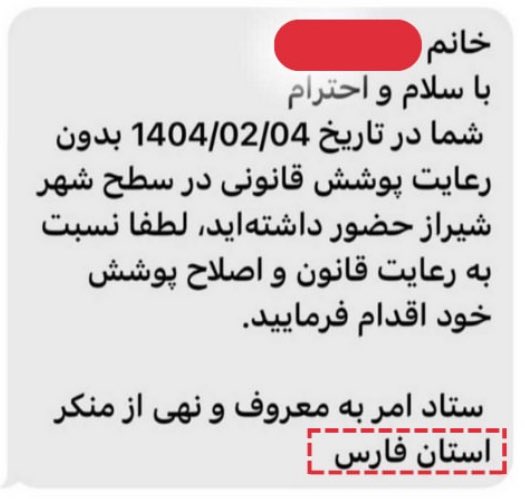

استان فارس

به نقل از روزنامه اینترنتی فراز ، دفتر دبیر و معاونت اجتماعی ستاد امر به معروف استان فارس با صراحت مسئولیت ارسال پیامکهای حجاب را پذیرفته و گفت: «حتما در یک جلسه با حضور دستگاههای مرتبط از جمله نیروی انتظامی، این تصمیم اتخاذ شده ولی لزومی ندارد که چند و چون عمومی شود.»

ترکیب چند روش

این پیامکهای حجاب برای کسایی که وسیلهنقلیه ندارن هم رفته. نزدیکترین سناریو اینه که یه دوربین تشخیصچهره وجود داره و جای اینکه چهرهرو با ۹۰ میلیون نفر مطابقت بده میاد چهره رو با کسایی که به دکل تلفنهمراه اون منطقه وصل هستن مطابقت میده. (ممکنه چهره اعضای خونواده هم چک بشه با احتمال اینکه سیمکارت ممکنه به نام خود فرد نباشه) چون تعداد پیامکها کم و دقیق بوده احتمالا یه اپراتور انسانی هم برای اطمینان در مرحله آخر چک میکنه. کلا کاری هست که نمیشه به شکل گسترده انجام داد، هرچند هدفش هم اجرای گسترده نیست.

https://x.com/MrSoroushAhmadi/status/1917471861291569395

از پیام های شما

«درود، همسر من در شیراز دو پیامک دریافت کرد که پیامک دوم تهدید به پیگرد قانونی و قضایی بود. اگر نیاز به اطلاعات بیشتری دارید در خدمتم. در ضمن هنوز متوجه نشدیم چطوری قادر به شناسایی و ارسال پیامک شدن. بعد از پیامک اول تصورم این بود که کارتخوانهایی دارند که میتونن اطلاعات کارت ملی رو از چند متری بخونن و از طریق اون پیامک رو به شماره همراه ثبت شده بفرستند ولی در مورد پیامک دوم مطمئن هستم که کارت ملی همراه همسرم نبود»

https://x.com/Gershadapp/status/1918269900688375932

از پیام های شما

«توی اصفهان، میدان نقش جهان و مرکز خرید سیتی سنتر از مکان هایی هستن که اگر بی حجاب باشی، خیلی سریع پیام میاد.»

https://x.com/Gershadapp/status/1918269188767875399

OpenBTS SDR GSM Base Station

روش ارسال پیامک حجاب و راهکار دور زدنش

چندوقتی فکرم درگیر سیستم پیامک کشف_حجاب عابر پیاده بود اما تا اصفهان نمیتونستم برم و دختر هم نبودم رو خودم تست کنم تا اینکه یه استوری دیدم از دختری که تو کرج پیامک گرفته بود، یه سری سوال پرسیدم و همون مسیر رو همون ساعت باهم رفتیم

تو مسیر هیچ دوربین -دولتی- به سمت عابر پیاده نبود، تنها مدرک شناسایی کارت بانکی بود که هیچ خریدی با/بدون کارت انجام نشده بود، از خودپرداز هم استفاده نشده بود، هیچ آنتن bts آنرمال یا جدید -به چشم من- نبود. شبکههای اجتماعی رو گشتم و با کسایی که پیام گرفته بودن صحبت کردم.

برای قدرتنمایی و ترسوندن مدعین دوربین تشخیص چهره و هوش مصنوعیه اما بعضیا مسیرشون دوربین نداشت و فارغ از روشنایی محیط، تنوع پوشش و قدرت دوربین، الگوریتم برای تشخیص باحجاب و بیحجاب باید تعریف و معیار داشته باشه که خودشونم ندارن و درگیرن (بدحجاب، شلحجاب، بیحجاب)

به مناطقی که گزارش داشت رفتم و افرادی که -از نظر حجاببانها- پیامکخورشون خوب بود زیر نظر گرفتم چیز مشکوکی نبود جز چندنفر که چند ساعت قبل از پیامک حجاب، پیام تنظیم مجدد گوشی گرفته بودن این شد که ذهنم رفت به TAU و اره ... دوستان با OpenBTS SDR GSM Base Station آشنا بشید.

چیزی که شناساییتون میکنه گوشی موبایله الگوریتم آنتندهی با 6 پارامتر دکل (سلول) رو انتخاب میکنه: قدرت (dbm)، کیفیت (SNR & RxQual)، فاصله تا BTS، ظرفیت سلول، نوع شبکه و تنظیمات گوشی. دکل ساختگی (OpenBTS) از طریق SDR با Downgrade Attack الگوریتم رو فریب میده و بهش وصل میشه

چرا GMS (2G)؟ پر از ضعف امنیتیه، با دانش کم و نرم افزار میشه شنود، هک و مکانیابی کرد اما علت انتخاب، احراز هویت یکطرفس شبکه باید گوشی رو شناسایی کنه اما الزامی نیست که گوشی شبکه رو شناسایی کنه

اگه دکل ساختگی باشه -گاهی- بعداز اتصال به شبکه قانونی پیام راهاندازی شبکه میاد

وقتی با دکل ساختگی بهتون نزدیک میشه یا از کنارش رد میشین IMEI گوشی و IMSI سیم کارت رو از طریق IMSI Catcher/Stingray میگیره و با کاهش Transmitter Power و استفاده از فرکانس بالاتر و نهایتا نزدیک شدن به قربانی، شناسایی میشه و حالا کافیه استعلام کنن و پیام بفرستن

اخیرا APIها و سامانههای زیادی برای استعلام صاحب سیم کارت ایجاد شده که حتی فروشگاههای آنلاین و سیستمای پرداخت هم میتونن ازش استفاده کنن اما حدس من با توجه به اطلاعاتی که ارسال میشه (IMSI) و چیزی که دستشون میاد (مشخصات پدر) اینه که از همتا استفاده میشه

حالا چجوری مانع بشیم؟ خیلی ساده، مانع اتصال گوشی به 2G بشین اکثر گوشیها تنظیمات شبکه دارن اما دقت کنید اون Preferred network هست و فقط اولیتبندی میکنه، مانع نمیشه بنابراین یا خاموش کنید یا از اپهایی استفاده کنید که مانع میشن مثل 4G LTE Only Mode

https://threadreaderapp.com/thread/1924854457621233910.html?utm_campaign=topunroll

Holes in 4G and 5G Networks Could Let Hackers Track Your Location

New research shows how nearby attackers can see where you are, send you spoofed carrier messages, and more.

https://www.wired.com/story/torpedo-4g-5g-network-attack-stingray/

حملات Piercer و IMSI-Cracking حملهی Torpedo میتواند زمینهساز حملات پیشرفتهتری مانند Piercer و IMSI-Cracking باشد. در حملهی Piercer، مهاجم میتواند شمارهی شناسایی بینالمللی مشترک موبایل (IMSI) را با شمارهی تلفن کاربر مرتبط کند. IMSI یک شناسهی منحصر بهفرد است که میتواند برای ردیابی دقیقتر مکان کاربر یا شنود ارتباطات او از طریق دستگاههایی مانند Stingray مورد استفاده قرار گیرد. در حملهی IMSI-Cracking، مهاجم با استفاده از اطلاعات بهدستآمده از Torpedo و انجام حملات جستجوی فراگیر، میتواند IMSI کاربر را استخراج کند. اگرچه در شبکههای 4G و 5G این اطلاعات رمزگذاری میشوند، اما پژوهشگران نشان دادهاند که این تدابیر حفاظتی ناکافی هستند و میتوان آنها را دور زد.

ناصح

بر اساس اطلاع ایرانوایر، در کنار صندوقهای فروشگاه اتکا (فروشگاه تعاونی نیروهای مسلح)، خانمهایی با پوشش حجاب و به عنوان «ناصح» ایستادهاند و به محض اینکه خریداران بیحجاب برای حساب کردن اجناس به صندوق میرسند، بدون اینکه با آنها همکلام شوند، پشت صندوقدار میایستند و اطلاعات حساب کارت حکمت یا کارت بانکی آنها را برمیدارند و چیزهایی یادداشت میکنند.

شکل جدید پیامک های حجاب اجباری برای زنان مبارز

https://x.com/Gershadapp/status/1929193342450958844

«هُدا» (هویت دیجیتال ایرانیان)

«هُدا» (هویت دیجیتال ایرانیان) پایگاه مرکزی احراز هویت در کشور است که توسط سازمان ثبتاحوال و وزارت کشور راهاندازی شده و بهعنوان زیرساخت اجرایی نظام «هویت معتبر در فضای مجازی» عمل میکند؛ مصوبهای که توسط شورای عالی فضای مجازی تصویب شده است.

🔸در این سامانه، تمامی اطلاعات هویتی شهروندان شامل کد ملی، نشانی، وضعیت تأهل، وابستگان درجهیک، محل تولد و اقامت، و سابقه تغییرات ثبت میشود. هدف اعلامشده، حذف مدارک فیزیکی و یکپارچهسازی هویت دیجیتال در تمام خدمات ارتباطی، بانکی، قضایی و دولتی است.

🔸اما کاربرد سامانه هُدا صرفاً خدماتی نیست. در پروژه «پیامکهای حجاب»، برخی پیامها نه به صاحب خودرو، بلکه به پدر یا برادر او ارسال شدند؛ یعنی شناسایی فرد از طریق روابط خانوادگی. این امکان بدون هُدا، که ساختار خویشاوندی را ذخیره میکند، ممکن نبود.

🔖هُدا، فقط هویت شما را نمیداند؛ نزدیکانتان را هم میشناسد

https://t.me/filter_watch/1539

Android 16

اندروید ۱۶ دکلهای مخابراتی فیک توی نسل 2G رو بهتون هشدار میده و میگه دیگه نیازی نیست 2G رو خاموش کنید، توی این باگ هکرها یا دولتها میان یه شبیهساز دکل درست میکنن که خودش رو جای دکل واقعی جا بزنه و اینجوری گوشیهارو فریب میده تا بهش وصل بشن.

وقتی بهش وصل بشی یه سری دیتای کلی ازتون میفهمه، مثلا IMEI گوشیتون و شمارتون چیه و تو مواردی اگه تو اون زمان تماس و پیامک بزنید قابل شنود توسط مهاجم هم هست.

بعضی از کشورها برای امنیت خودشون اومدن کل شبکه 2G رو خاموش کردن، گوگل هم کارهایی کرده قبلا مثلا از اندروید ۱۲ به بعد میشه شبکه 2G رو کلا غیرفعال کرد. (بهترین گزینه موجود)

اما اندروید ۱۶ چیکار کرده؟ گوگل Mobile network security رو اضافه کرده که دو تا گزینه اصلی داره.

-

اعلانهای شبکه (Network notifications): هر وقت گوشی شما به یه دکل بدون رمزنگاری وصل بشه یا دکل IMEI گوشیتون رو درخواست کنه، بهتون هشدار میده.

-

محافظت از شبکه نسل دوم (2G network protection): این همون گزینهایه که قبلا هم بود و بهتون اجازه میده شبکه 2G رو خاموش کنید.

احتمالا همین خاموش کردن 2G همچنان بهترین گزینه باشه چون ویژگی اعلانهای شبکه نیاز به مودمهای جدید روی گوشی داره، در اصل گوشیهای جدیدی که از اول با اندروید ۱۶ به بازار میان (مثل سری پیکسل ۱۰) میتونن ازش استفاده کنن.

توی آپدیت های اخیر سامسونگ Allow 2G service هست

https://x.com/MrSoroushAhmadi/status/1938934706398957596

تو ایران هر گوشی یک پرونده داره.

همتا از لحظهی روشن شدن گوشی، کد IMEI رو به کد ملی وصل میکنه. با تعویض سیمکارت یا ورود گوشی به کشور، اطلاعاتت ثبت و پیگیری میشه.

تو پیامکهای حجاب، حکومت هویتتو از همتا درمیاره و با کمک شاهکار و سیام به شمارهات میرسه.

این یعنی حکومت گوشیتو تبدیل کرده به ابزار شناسایی و کنترل تو.

سامانه ثنا

سامانه ثنا، ظاهرش یک سامانه قضایی رسمی برای ابلاغ الکترونیکی است؛ اما در عمل، برای بسیاری از روزنامهنگاران، فعالان زن و کاربران منتقد، اولین تماس حکومت با نهادهای امنیتی است.

پیامکهایی با عنوان «ابلاغیه قضایی» که بدون اطلاع از محتوا، افراد را شوکه، تهدید و نگران میکند.

https://x.com/joinNASNET/status/1955981050590462394

سامانه کاشف

در ویدیو پیشین، سامانه کاشف به عنوان یکی از سیستمهای اطلاعاتی داخلی سازمان اطلاعات سپاه پاسداران معرفی شد که توسط گروه هکری چارمینگ کیتن APT35 مورد استفاده قرار میگیرد. در آن ویدیو، مدیر سامانه به طور مختصر درباره قابلیت شناسایی شبکههای ارتباطی افراد توضیح ارائه داد. در فیلم جدید، امکانات گستردهتری از این سامانه نمایش داده میشود. این سیستم با تکمیل فیلدهایی نظیر نوع خودرو، تعداد سرنشینان مرد و زن و سایر مشخصات، قادر است عبور وسایل نقلیه از مجاورت یا نزدیکی مکانهای حساس را شناسایی و برای سپاه علامتگذاری نماید. همچنین، با وارد کردن نام و نام خانوادگی، سوابق تردد هوایی از فرودگاههای ایران به خارج از کشور قابل بازیابی و نمایش خواهد بود. (ویدیو کامل در وبلاگ قابل مشاهده است)

https://blog.narimangharib.com/posts/2025%2F12%2F1765296445744?lang=fa

https://x.com/NarimanGharib/status/1998646574130340062

ارسال فله ای

این پیام برای تلفنهای محدوده تجمعهای دیروز بصورت فلهای رفته. هرچی شماره رو دکل بوده این پیامک رو زدن براش. گوشی تو خونه باید خاموش باشه. حرکت کنی باهاش دکل به دکل بری بهشون وصل شه ردش میمونه.

چه کارهایی جان شما را امنتر میکند؟

🔸در روزهای اخیر و همزمان با اعتراضات در تهران و چند شهر دیگر، پیامهایی با ادبیات تهدیدآمیز برای برخی شهروندان ارسال شده که صراحتا به تهدید بهخاطر «حضور در تجمعات» اشاره دارد. این پیامها تصادفی یا مبتنی بر گزارشهای مردمی نیستند، بلکه نتیجه یک فرآیند مشخص و چندلایه از نظارت خیابانی و کشف هویت هستند که پیشتر در تحقیقات مستقل مستند شده و امروز بهطور عملی در حال اجراست.

🔸در گام اول، نیروهای امنیتی با استفاده از دادههای دکلهای مخابراتی تلفن همراه یا حتی دستگاههای IMSI Catcher در محدوده تجمعات، حضور افراد را ثبت میکنند. در این مرحله، حتی اگر دیتا خاموش باشد، شناسه سیمکارت IMSI و شناسه دستگاه IMEI بههمراه زمان و مکان حضور ثبت میشود. این داده ممکن است در بعضی نقاط حساس با تصاویر دوربینهای نظارتی شهری تطبیق داده شود؛ مدلی که قبلا در پرونده پیامکهای حجاب در نوروز ۱۴۰۴ بهطور مستند دیده شد.

🔸اما مرحله تعیینکننده بعدی، اتصال این دادهها به سامانههای هویتی حکومتی است. IMSI استخراجشده از طریق سامانه شاهکار به کد ملی مالک سیمکارت متصل میشود. IMEI گوشی از طریق سامانه همتا به مالک واقعی دستگاه لینک میشود. همزمان، سامانههایی مانند سیام و زیرساختهای شنود و تجمیع داده ارتباطی، سابقه تماس، حضور مکانی و الگوی رفتوآمد را کنار هم میگذارند. در این نقطه، تلفن همراه دیگر یک ابزار ناشناس نیست؛ سیمکارت، دستگاه و هویت واقعی به یکدیگر متصل شدهاند. پیامکی که با امضای اطلاعات سپاه ارسال میشود، معمولا آخرین حلقه این زنجیره است. این پیام صرفا هشدار یا نصیحت نیست؛ اعلام این است که فرد شناسایی شده و تحت رصد قرار دارد. همزمان، کارکرد روانی این پیامها نیز مهم است: ایجاد ترس، بازدارندگی و منصرفکردن دیگران از حضور.

🔴با دانستن این سازوکار، میتوان گفت راههایی برای کاهش ریسک هست.

۱- همراه نبردن تلفن همراه اصلی

۲- استفاده نکردن از سیمکارت به نام خود

۳-خاموشکردن کامل گوشی در محل تجمع

۴-پرهیز از الگوهای تکراری رفتوآمد

۵-تعویض سیمکارت پس از بازگشت

همگی میتوانند سطح خطر را کاهش دهند. مهمتر از همه، این پیامها را باید جدی گرفت اما نه با وحشت؛ هدف آنها ترساندن است، نه اطلاعرسانی. آنچه امروز در خیابانهای ایران میبینیم، «نظارت هوشمند» یا کنترل هدفمند نیست، بلکه یک زنجیره خشن، متمرکز و فاقد پاسخگویی از کشف هویت شهروندان در فضای عمومی است؛ زنجیرهای که پیشتر درباره آن هشدار داده شده بود. دانستن این فرآیند، اولین ابزار دفاع فردی و جمعی است.

https://x.com/joinraaznet/status/2005752690920272364